もっち

大手SIerに18年勤務。オンプレ・クラウド計200台規模の大規模インフラ(10システム)を統括する現役のサービスマネージャーです。

システム運用・インフラ技術、マインドセット、キャリア戦略など、現場で役立つ情報を若手エンジニアへ向けて発信中。

もっち

大手SIerに18年勤務。オンプレ・クラウド計200台規模の大規模インフラ(10システム)を統括する現役のサービスマネージャーです。

システム運用・インフラ技術、マインドセット、キャリア戦略など、現場で役立つ情報を若手エンジニアへ向けて発信中。

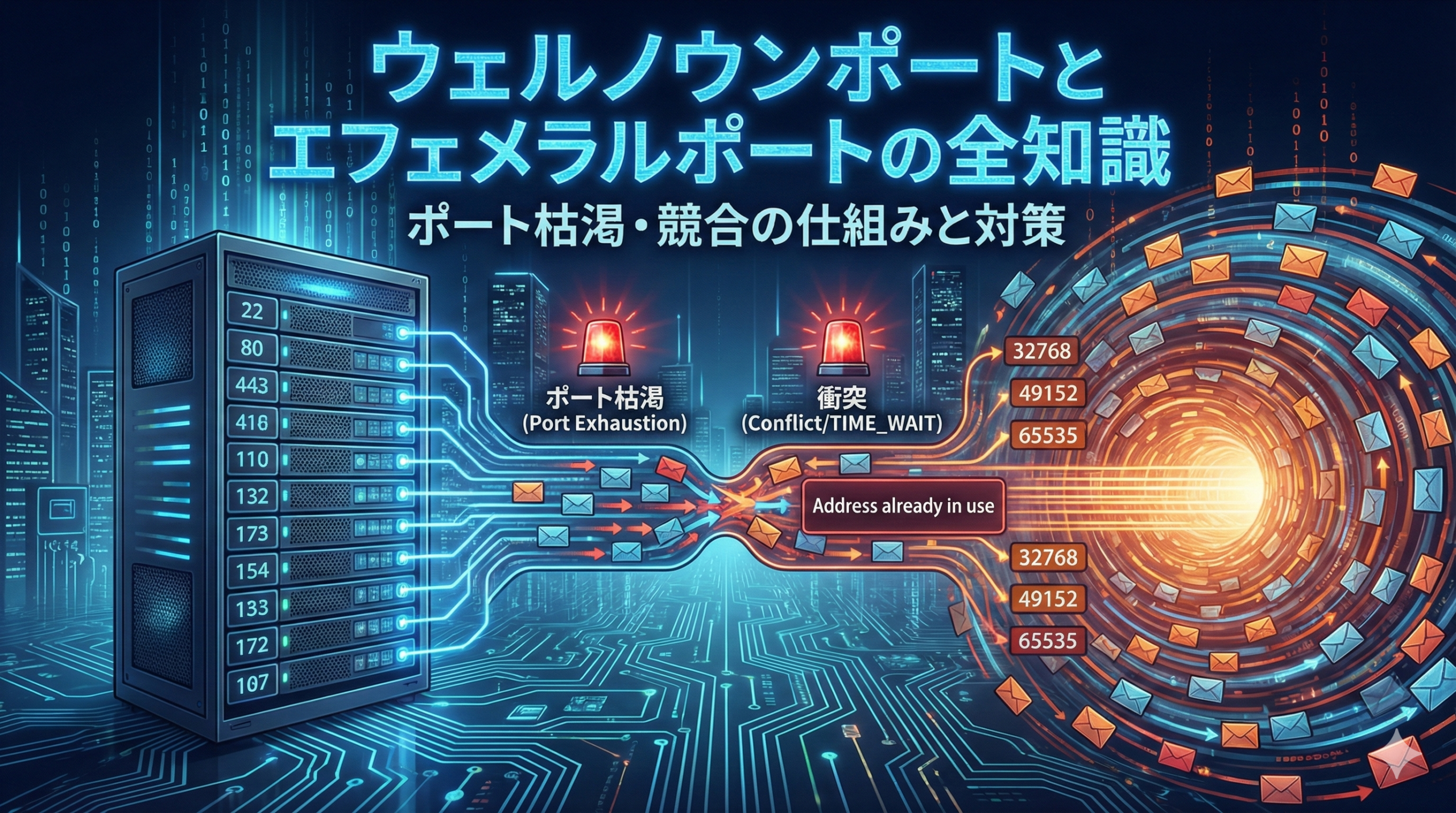

ネットワーク管理の基本中の基本である「ウェルノウンポート」と「エフェメラルポート」。しかし、いざ大規模基盤の運用や高負荷なアプリケーションの設計となると、これらが「システムの急所」に変わる瞬間があります。

「ポートは65535番まであるから、枯渇なんて早々起きない」 「Address already in useは、時間を置けば直る一時的なエラーだ」

もしこうした認識で止まっているなら、それは大規模障害の火種を見逃しているかもしれません。

本記事では、18年間で10システム、約200台規模のインフラ運用に携わってきたサービスマネージャーの視点から、ウェルノウンポートとエフェメラルポートの全知識を体系的に解説します。単なるIANAの定義だけでなく、Linux/Windowsにおける実挙動の違い、TIME_WAITが引き起こすポート枯渇のメカニズム、そして独自アプリのポート採番で守るべき「32768の境界線」まで、実務上のトラブルを未然に防ぐための具体的な対策を網羅しました。

現場で戦うエンジニアが、自信を持って「ポート設計」を語れるようになるための実践ガイドとして活用してください。

この記事の想定読者

この記事を読むことでのメリット

ウェルノウンポート(Well-known Ports)は、IANAによって管理されている 0 〜 1023番 のポートを指します。これらはサーバー側が提供する「固定の受付窓口」です。

インフラエンジニアが意識すべきは、UNIX系OSにおける「特権ポート」という性質です。1024番未満のポートをリッスンするにはroot権限が必要となります。これは、一般ユーザーが偽のSSHサーバー(22番)などを勝手に立ち上げることを防ぐための、OSレベルのセキュリティ境界です。

| ポート番号 | サービス名 | 実務上の視点 |

| 22 | SSH | 安全なリモート管理。ブルートフォース攻撃の標的になりやすいため、監視が必須。 |

| 53 | DNS | UDP/TCP両方を使用。名前解決の遅延はシステム全体のパフォーマンスに直結する。 |

| 80 / 443 | HTTP / HTTPS | Web通信の基本。ロードバランサー(ALB等)の背後では443で受けて80で流す構成も多い。 |

| 123 | NTP | 時刻同期。ログの整合性や認証トークンの有効期限において、インフラの生命線。 |

独自に開発したマイクロサービスや社内ツールをデプロイする際、ポート番号の選定に迷うことがあります。IANAの定義とOSの挙動には「ギャップ」があるため、以下のガイドラインを推奨します。

結論から言えば、独自アプリには 1024 〜 32767 の範囲から割り当てるのが最も安全です。

多くの商用ミドルウェア(例:Zabbixの10050/10051など)がこの10000番台〜20000番台を好むのは、OSの動的割り当てとの衝突を避けるための合理的な選択なのです。

サーバーへ接続するクライアント側が、その通信のためだけに一時的に使用するのが エフェメラルポート(動的ポート) です。

通信は「5タプル(送信元IP、送信元ポート、送信先IP、送信先ポート、プロトコル)」の組み合わせで識別されます。クライアントが一つのサーバー(例:443番)に接続する際、この「送信元ポート」をOSが自動で払い出します。

IANAの推奨値と、実際のOSのデフォルト値は異なります。

32768 〜 60999 (約28,000個)

sysctl net.ipv4.ip_local_port_range49152 〜 65535 (約16,000個)

netsh int ipv4 show dynamicport tcp大規模環境では、この「最大約28,000個」という数字がボトルネックになる瞬間が訪れます。

18年の運用経験の中で、数多くのエンジニアを悩ませてきたのが以下の2つの問題です。

短時間に大量の接続・切断を繰り返すシステム(例:高トラフィックなAPIサーバーやプロキシ)で発生します。

TIME_WAIT: TCP通信が終了しても、OSはパケットの再送に備えて一定時間(デフォルト60秒程度)そのポートを保持します。これが積み重なると、新規接続のためのエフェメラルポートが枯渇します。net.ipv4.tcp_tw_reuse = 1: Linuxで TIME_WAIT 状態のポートを再利用可能にする。「アプリを再起動しようとしたら、ポートが既に使われていて起動できない」という現象です。

net.ipv4.ip_local_reserved_ports でそのポートを予約し、OSの動的割り当て対象外にする。# 例:50000番をOSの動的割り当てから除外する

sysctl -w net.ipv4.ip_local_reserved_ports = 50000

エフェメラルポートは有限の資源です。大規模なアクセスが予想されるシステムでは、このポート範囲が足りなくなる『ポートパンク』が原因で通信不能に陥ることがあります。

こうした事態を防ぐには、設計段階で正確な同時接続数を見積もる『サイジング』が欠かせません。18年の現場経験から導き出した、根拠あるリソース見積もりの手法は、こちらの記事で詳しく解説しています。

ポート番号の管理は、単なる設定作業ではありません。それは「システムの呼吸」を管理することと同じです。

ウェルノウンポートで入り口を整え、エフェメラルポートの挙動をカーネルレベルで把握しておくこと。この地味な知識の積み重ねが、秒間数万リクエストを捌く大規模基盤の安定稼働を支えています。

次に「Address already in use」というエラーを見たときは、ぜひこの記事の「OSの予約範囲」や「TIME_WAIT」を思い出してみてください。

ウェルノウンポートの中で、インフラエンジニアが特にお世話になるのがDHCP(67/68番)です。

単にポートが開いているだけでなく、どのようなパケットがやり取りされてIPアドレスが割り当てられるのか。その詳細なシーケンスを知ることで、ネットワークトラブルの解決力は飛躍的に高まります。

この記事が気に入ったら

フォローしてね!